Эпидемия вируса Wana decrypt0r: заражению подвержены компьютеры без установленных обновлений

13-05-2017, 01:42 | НапечататьВ настоящий момент в различных компьютерных сетях по всему миру специалисты наблюдают масштабную атаку трояном-шифровальщиком "Wana decrypt0r 2.0". При этом атака наблюдается в разных сетях совершенно никак не связанных между собой.

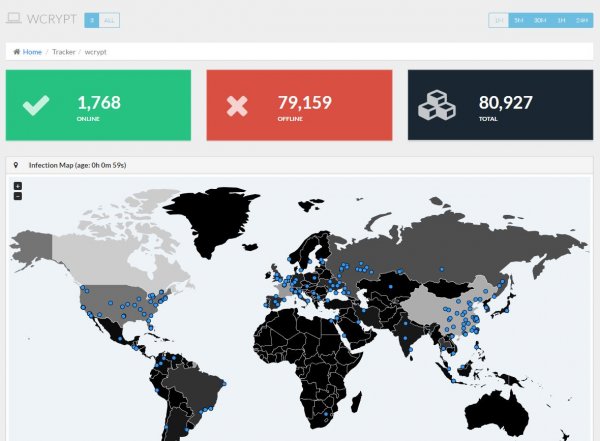

В настоящий момент 80.000 компьютеров подверглись атаке и заражению вирусом-вымогателем Wana Decrypt0r и эта цифра продолжает увеличиваться.

Специальный сервис от компании Intel позволяет следить за степенью распространения вируса-вымогателя в режиме online:

Что делает вирус Wana decrypt0r?

Авторы Wana Decrypt0r используют эксплоит ETERNALBLUE, созданный специалистами АНБ для уязвимости в SMBv1 (MS17-010) для доставки вредоносного кода на Windows системы. Вирус зашифровывает все файлы на компьютере и требует выкуп — 300 долларов США в биткоинах. На выплату дается три дня, потом сумма увеличивается вдвое.

Группа экспертов по кибербезопасности MalwareHunterTeam утверждает, что больше всех в результате атаки пострадали серверы на территории России и Тайваня.

В России пострадали полицейские сети и оператор связи Мегафон.

Под ударом оказались и другие страны: Великобритания, Испания, Италия, Германия, Португалия, Турция, Украина, Казахстан, Индонезия, Вьетнам, Япония и Филиппины.

Откуда взялся вирус Wana decrypt0r?

По мнению экспертов этот вирус использует уязвимость из так называемого "набора АНБ".

Появился набор эксплоитов FuzzBunch, который группа хакеров Shadow Brokers украла у Equation Group, хакеров из Агенства Нац. Безопасности США.

Microsoft по-тихому прикрыла дырки обновлением MS 17-010, возможно самым важным обновлением за последние десять лет.

В то время как набор эксплоитов уже неделю лежит в открытом доступе https://github.com/fuzzbunch/fuzzbunch с обучающими видео.

В этом наборе есть опасный инструмент DoublePulsar.

Если кратко, то если открыт 445 порт и не установлено обновление MS 17-010, то DoublePulsar

простукивает этот порт, делает перехваты системных вызовов и в память внедряет вредоносный код. - заявили на форуме по интернет-безопасности.

Как защититься от вируса-вымогателя Wana decrypt0r?

В качестве средств защиты рекомендуется срочно обновить Windows системы (если вы этого еще по каким-то причинам не сделали), использовать средства обнаружения и блокирования атак — firewall и т.д.

Кроме того это можно сделать с помощью следующих команд (командная строка должна быть запущена от имени администратора):

netsh advfirewall firewall add rule dir=in action=block protocol=TCP localport=135 name=«Block_TCP-135»

netsh advfirewall firewall add rule dir=in action=block protocol=TCP localport=445 name=«Block_TCP-445»